Traiga su propio dispositivo de Cisco · Traiga su propio dispositivo de Cisco Impulsores...

Transcript of Traiga su propio dispositivo de Cisco · Traiga su propio dispositivo de Cisco Impulsores...

Traiga su propio dispositivo de CiscoLibertad de dispositivo sin poner en riesgo la red informáticaÚltima actualización: 21 de 5, 2012

Cisco Validated Design2

Acerca de los autores

Neil Anderson

3

Acerca de los autores

Neil Anderson, Director de arquitectura de sistemas, Systems Development Unit (SDU), Cisco SystemsNeil es Director de arquitectura de sistemas de Cisco y, durante más de 10 años, ha dirigido

el desarrollo de sistemas en Cisco. Cuenta con más de 25 años de experiencia en sistemas,

incluso redes de telefonía pública, sistemas de telefonía móvil y redes IP. En Cisco, Neil se

dedica a la arquitectura de redes empresarial: routing, switching, tecnología inalámbrica y

movilidad, seguridad, video y tecnologías emergentes. Neil también es coautor de cinco

libros de la serie Networking Simplified (Redes simplificadas) publicados por Cisco Press.

TODOS LOS DISEÑOS, ESPECIFICACIONES, DECLARACIONES, INFORMACIÓN Y RECOMENDACIONES

(EN CONJUNTO, “DISEÑOS”) DE ESTE MANUAL SE PRESENTAN “TAL CUAL”, CON TODAS LAS FALLAS.

CISCO Y SUS PROVEEDORES RECHAZAN TODAS LAS GARANTÍAS INCLUSO, SIN LIMITACIÓN, LA

GARANTÍA DE COMERCIALIZACIÓN, IDONEIDAD PARA UN PROPÓSITO DETERMINADO Y DE NO CON-

TRAVENCIÓN O LAS QUE SURJAN DE LA DISTRIBUCIÓN, DEL USO O DE LA PRÁCTICA COMERCIAL.

EN NINGÚN CASO, CISCO O SUS PROVEEDORES SERÁN RESPONSABLES DE NINGÚN DAÑO INDI-

RECTO, ESPECIAL, CRÍTICO O INCIDENTAL, INCLUIDOS, SIN LIMITACIÓN, GANANCIAS PERDIDAS, PÉR-

DIDAS O DAÑOS A LOS DATOS ORIGINADOS POR EL USO O LA INCAPACIDAD PARA USAR ESTOS

DISEÑOS, AUN CUANDO CISCO O SUS PROVEEDORES HAYAN SIDO ADVERTIDOS DE LA POSIBILIDAD

DE TALES DAÑOS.

LOS DISEÑ

SIVAMENT

FESIONALE

CONSULTA

RESULTADO

La impleme

desarrollad

público del

Regentes d

Cisco y el l

dos Unidos

http://www

en este doc

que exista u

Las direcci

son direcci

de la topolo

trativos. Cu

tario y fortu

Traiga su p

© 2012 Cis

OS ESTÁN SUJETOS A CAMBIOS SIN AVISO. LOS USUARIOS SON RESPONSABLES EXCLU-

E DE LA APLICACIÓN DE LOS DISEÑOS. LOS DISEÑOS NO CONSTITUYEN CONSEJOS PRO-

S O TÉCNICOS DE CISCO, SUS PROVEEDORES O PARTNERS. LOS USUARIOS DEBEN

R A SUS PROPIOS ASESORES TÉCNICOS ANTES DE IMPLEMENTAR LOS DISEÑOS. LOS

S PUEDEN VARIAR SEGÚN FACTORES NO PROBADOS POR CISCO.

ntación de Cisco de la compresión de cabecera TCP es una adaptación de un programa

o por la Universidad de California, Berkeley (UCB) como parte de la versión de dominio

sistema operativo UNIX de UCB. Todos los derechos reservados. Copyright © 1981,

e la University of California.

ogotipo de Cisco son marcas comerciales de Cisco Systems, Inc. y/o de sus filiales en Esta-

y en otros países. Para obtener una lista de las marcas comerciales de Cisco, visite

.cisco.com/go/trademarks. Todas las demás marcas comerciales de terceros mencionadas

umento son propiedad de sus respectivos titulares. El uso de la palabra "partner" no implica

na relación de asociación entre Cisco y otra empresa. (1005R)

ones de protocolo de Internet (IP) y los números de teléfono utilizados en este documento no

ones ni números de teléfono reales. Todos los ejemplos, resultados de comandos, diagramas

gía de la red y otras cifras que se incluyen en el documento sólo se muestran con fines ilus-

alquier uso de direcciones IP o números de teléfono reales en contenido ilustrativo es involun-

ito.

ropio dispositivo de Cisco

co Systems, Inc. Todos los derechos reservados.

4

Traiga su propio dispositivo de Cisco

IntroducciónTraiga su propio dispositivo (BYOD) se convirtió en una de las tendencias más influyentes para todas las organizaciones de TI. El término refleja una megatendencia en TI que exige implementar cambios generales en la manera en que se usan los dispositivos en el lugar de trabajo.

¿Qué es BYOD? ¿Significa que los empleados pagan los dispositivos que usan para trabajar? Es probable, pero la tendencia BYOD implica mucho más. Se refiere a que los usuarios finales pueden usar los dispositivos informáticos y de comunicación que deseen para aumentar la productividad y la movilidad. La compra de estos dispositivos puede estar a cargo del empleador, del empleado o de ambos. BYOD significa que se puede usar cualquier dispositivo, de cualquier persona, en cualquier lugar.

Este documento describe cómo esta tendencia afectará a las empresas, analiza los desafíos que crea para TI y describe las tecnologías Cisco® que integran esta solución. Cisco ofrece una arquitectura completa para afrontar estos desafíos, lo que permite al usuario final elegir su dispositivo favorito para trabajar y, a la vez, mantiene los controles de TI para garantizar la seguridad y evitar la pérdida de datos.

Impulsores comercialesPara entender los desafíos que presenta BYOD, hay que comprender las tendencias comerciales que impulsan la adopción de BYOD.

Dispositivos personalesAntes, los empleadores proporcionaban computadoras portátiles y de escritorio que, por lo general, eran las herramientas más avanzadas a las que tenía acceso el empleado. Con la explosión de los dispositivos personales, como computadoras portátiles, netbooks, tablets, smartphones, lectores de libros electrónicos, entre otros, los empleados suelen usar algunas de las herramientas de productividad más avanzadas en su vida personal. Los empleados no tardaron en preguntar a las empresas de TI donde trabajan: ¿Por qué no podemos usar estas increíbles herramientas de productividad en el trabajo? Al principio, muchas empresas de TI rechazaron la idea por motivos de seguridad y la imposibilidad de escalar para aprobar y dar soporte a una gran cantidad de dispositivos.

Sede central corporativa:

Copyright © 2012 Cisco Systems, Inc. Todos los derechos reservados.

Cisco Systems, Inc., 170 West Tasman Drive, San José, CA 95134-1706 EE. UU.

Impulsores comerciales

Figura 1 PC and Non-PC Sales, 2011 (Millions) (Ventas de PC y otros productos, 2011

[millones]). Fuente: Deloitte, 2011.

El año pasado, la insistencia de los usuarios finales que exigían aprovechar sus tablets y smartphones para aumentar la productividad, aun si tenían que comprar ellos mismos los equipos, llevó a muchos departamentos de TI a adoptar políticas menos restrictivas. Los empleados obtuvieron conectividad básica o, de manera gradual, acceso total a la red de TI y las aplicaciones corporativas. Esta tendencia parece irreversible y todas las empresas de TI tendrán que adaptarse rápidamente al fenómeno de estos dispositivos personales.

Varias necesidades y varios dispositivosMuchas personas tenían una computadora portátil o de escritorio e incorporaron un teléfono móvil para las llamadas de voz. Los teléfonos móviles fueron desplazados, en gran parte, por los smartphones que ejecutan aplicaciones y cuentan con acceso a Internet y cámara integrada. Muchos smartphones y tablets son tan potentes y eficaces como las computadoras portátiles y de escritorio, lo que da lugar a una nueva clase de usos y aplicaciones.

Se especula que en el futuro un mismo dispositivo cubrirá todas las necesidades: computación, comunicaciones y aplicaciones.

Sin embargo, hoy en día, la mayoría cree que tendremos distintos dispositivos con usos específicos. Por ejemplo, una computadora portátil no es tan fácil de transportar como un smartphone, por lo cual es probable que las comunicaciones móviles se realicen a través del smartphone. Las tablets también son dispositivos potentes, pero lo más probable es que se usen computadoras portátiles y de escritorio para crear y publicar documentos. Esto quiere decir que es más probable que las personas usen varios dispositivos y no que se cree uno solo multiuso.

2921

82

Equipos de escritorio

Computadoras portátiles

Netbooks

40 50

375

150

200Tablets

PC Otros

Smartphones

6Traiga su propio dispositivo de Cisco

Impulsores comerciales

Figura 2 Variedad de dispositivos

El impacto de esta tendencia es que muchas dispositivos se conectarán a la red a través del mismo empleado o persona (a veces, simultáneamente) y generarán un aumento en la cantidad total de dispositivos conectados.

Superposición entre el trabajo y la vida personalCada vez más, el trabajo es una actividad que hacen las personas y no un lugar al que van. La conectividad ampliada a través del acceso móvil y remoto a la red corporativa brinda a los empleados una increíble flexibilidad y mayor productividad. Esto borra el límite entre el trabajo y la vida personal: los empleados cambian horarios de trabajo fijos por la flexibilidad de trabajar en el momento y el lugar que deseen. De esta forma, muchas veces, se mezclan las tareas laborales y personales.

Un efecto colateral de esta flexibilidad es que los usuarios probablemente no deseen llevar encima dispositivos personales y de trabajo. La mayoría de los empleados quiere poder usar un mismo smartphone, tablet o computadora portátil para sus actividades laborales y personales, sin tener que cargar además con dispositivos de la empresa.

La propiedad de los dispositivos no está bien delimitada. Muchos empleados están dispuestos a usar su tablet o smartphone personal, por ejemplo, para acceder a las aplicaciones de trabajo. Muchos empleadores tienen o piensan implementar programas de subsidios, mediante los cuales el empleado recibe dinero para la compra de dispositivos, pero es este último quien decide qué dispositivos comprar.

El efecto de esta superposición entre tiempos y dispositivos es la combinación de datos corporativos y personales en el dispositivo, lo que plantea nuevos desafíos de seguridad y privacidad.

Movilidad en cualquier momento y en cualquier lugarSe calcula que los dispositivos móviles y el tráfico que crean en las redes aumentarán 26 veces entre 2010 y 2015 como resultado de la aparición de smartphones y tablets más eficaces. Al mismo tiempo, los usuarios exigirán acceso a Internet y a aplicaciones en cualquier momento y en cualquier lugar. Para satisfacer esta demanda, los empleadores realizarán un desarrollo exponencial de las redes WiFi; los prestadores de servicios móviles lo harán con las redes 3G y 4G, al igual que los comercios minoristas, municipalidades, etc. con WiFi móvil.

7Traiga su propio dispositivo de Cisco

Desafíos para las organizaciones de TI

Figura 3 Worldwide Mobile Data Forecast 2010-2015 (Previsión de datos móviles a nivel

mundial de 2010 a 2015). Fuente: Índice de redes visuales de Cisco 2011

Cuanto más empleados puedan acceder fácilmente mediante redes WiFi y móviles para realizar su trabajo, mayor será la difusión de estas redes y más simple el acceso. El resultado final es conectividad ubicua, en cualquier momento y en cualquier lugar. Esto implica que las redes empresariales tendrán más dispositivos conectados con más frecuencia y una necesidad aún mayor de contar con disponibilidad de las aplicaciones las 24 horas, durante todos los días.

Aplicaciones de video, colaboración y multimediaLas comunicaciones laborales y personales usan cada vez más contenido multimedia, lo que aumenta la cantidad de tráfico de video y multimedia en la red. Las aplicaciones de colaboración y la movilidad ubicua seguirán aumentando el uso de contenido multimedia.

A medida que los empleados usan aplicaciones de colaboración y adoptan formas de trabajo móvil, se pronuncian las exigencias en las infraestructuras móviles y WiFi. Lo que impulsa esta tendencia son las funciones integradas en los dispositivos personales más eficaces, que en general tienen cámaras y video de alta definición (HD, high definition). A medida que aumentan el ancho de banda y la disponibilidad de servicios 4G y WiFi, las aplicaciones que transmiten multimedia en HD serán comunes.

Hoy en día, se trata de ofrecer la mejor experiencia posible en muchas tablets y smartphones. Se espera que esto alcance la calidad de producción en el futuro. Las comunicaciones y los dispositivos de colaboración como Cisco CiusTM generarán la necesidad de contar con herramientas de colaboración y video en HD móvil eficaces.

Desafíos para las organizaciones de TILa adopción de BYOD conlleva una serie de desafíos para la organización de TI. Muchas de las ventajas de BYOD (como poder elegir cualquier dispositivo y tener acceso en cualquier momento y en cualquier lugar) son, en cierta medida, incompatibles con los requisitos informáticos tradicionales de seguridad y soporte.

2921

84

2010

6 000 000

Terabytes por mes

3 000 000

00,24 EB

2011

0,6 EB

2012

1,2 EB

2013

2,2 EB

2014

3,8 EB

2015

6,3 EB

Tasa CAGR del 92% 2010 a 2015

8Traiga su propio dispositivo de Cisco

Desafíos para las organizaciones de TI

Elección de dispositivos y soporteDurante mucho tiempo, el departamento de TI de cada empresa definía previamente una lista de dispositivos aprobados para el lugar de trabajo que, normalmente, incluía una computadora de escritorio estándar, una computadora portátil, y quizá un pequeño conjunto estándar de teléfonos móviles y smartphones. Los empleados podían elegir entre estos dispositivos y, por lo general, no se les permitía apartarse de la lista de dispositivos aprobados.

Con BYOD, TI debe abordar el problema de otra forma. Los dispositivos evolucionan tan rápido que resulta poco práctico aprobar previamente cada dispositivo y factor de forma. Asimismo, en cierta medida, es imposible pretender que las organizaciones de TI tengan el mismo nivel de soporte para cada uno de los dispositivos que los empleados pueden llevar al lugar de trabajo.

Por eso, la mayoría de las organizaciones de TI deben definir, a un nivel macro, qué tipos de dispositivos tendrán acceso a la red y, quizá, excluir alguna categoría o marca por motivos de seguridad u otros factores. También, se debe contemplar el soporte, como la adopción de más modelos informatizados con soporte propio.

Acceso seguro a la red corporativaPoder elegir el dispositivo no significa poner en riesgo la seguridad. TI debe definir el nivel de seguridad mínimo con el que debe cumplir cada dispositivo que se use en la red corporativa, incluso la seguridad WiFi, acceso VPN y, quizá, software complementario de protección contra malware.

Además, dada la amplia variedad de dispositivos, es esencial poder identificar cada dispositivo conectado a la red y autenticar tanto el dispositivo como la persona que lo usa.

Incorporación de nuevos dispositivosLa mayoría de las implementaciones de BYOD incluyen una amplia gama de dispositivos, entre ellos, computadoras de escritorio, equipos portátiles, netbooks, smartphones, tablets, lectores de libros electrónicos y dispositivos de colaboración como Cisco Cius. En algunos casos, la empresa es dueña de los dispositivos y los administra. En otros, la compra y el mantenimiento de los dispositivos están a cargo del empleado.

La incorporación de nuevos dispositivos, es decir, la conexión de un nuevo dispositivo a la red por primera vez, debe ser simple y, en teoría, autoservicio, con muy poca intervención de TI, sobre todo los dispositivos comprados por el empleado. TI también debe poder ejecutar actualizaciones en los dispositivos incorporados, según sea necesario.

Lo ideal sería que la incorporación no requiriera la instalación previa de ningún software. Esto tiene otra ventaja: la implementación exitosa de un modelo de incorporación autoservicio puede ampliarse para otorgar acceso también a usuarios temporales.

9Traiga su propio dispositivo de Cisco

Desafíos para las organizaciones de TI

Cumplimiento de las políticas de uso de la empresaLas empresas tienen una gran diversidad de políticas que deben implementar, según el sector, las normas aplicables y las políticas explícitas propias de la empresa. La adopción de BYOD debe ofrecer una manera de lograr que se cumplan las políticas vigentes, lo cual puede complicarse más con dispositivos personales, como tablets y smartphones.

Otra complicación surge al mezclar tareas laborales y personales en el mismo dispositivo. Los smartphones se usan para realizar llamadas laborales y personales, y las tablets suelen tener instaladas aplicaciones personales y laborales. El acceso a Internet, el uso compartido de archivos P2P y el uso de aplicaciones pueden estar sujetos a distintas políticas cuando el usuario se conecta a la red corporativa en su tiempo libre y cuando lo hace en horas de trabajo.

Visibilidad de dispositivos en la redTradicionalmente, el empleado tenía una sola computadora de escritorio o portátil conectada a la red y quizá un teléfono de escritorio IP. Si el empleado llamaba a TI para solicitar soporte, era fácil ubicar su dispositivo en la red y solucionar el problema.

Con la adopción de BYOD, cada empleado tiene tres, cuatro o más dispositivos conectados a la red al mismo tiempo. Muchos de los dispositivos tienen varios modos, es decir, pueden pasar de redes Ethernet cableadas a redes WiFi y a redes móviles 3G/4G, y alternar entre estos distintos modos de conectividad durante una sesión. Es esencial para TI contar con herramientas que brinden visibilidad de todos los dispositivos en la red corporativa y más allá.

Protección de datos y prevención de la pérdida de datosUno de los principales desafíos de cualquier implementación de BYOD es garantizar la protección de los datos corporativos. Si se usa un recurso corporativo, como un equipo portátil, para acceder a aplicaciones y datos de la empresa, ese recurso está sujeto a una serie de controles estrictos de TI y probablemente a más políticas de uso restringido.

Algunos sectores deben observar normas de confidencialidad, como HIPAA, normas de cumplimiento en materia de seguridad, como PCI, o normas sobre prácticas de seguridad más generales, como Sarbanes-Oxley, entre otras. Las empresas deben demostrar que la adopción de BYOD no impide cumplir dicha normativa, si bien puede ser más difícil que con dispositivos que pertenecen a la empresa y son controlados por ella.

Las tablets o smartphones que pertenecen a los empleados suelen usarse para fines personales y laborales. El uso compartido de archivos en la nube y los servicios de almacenamiento son cómodos para los datos personales, pero son posibles fuentes de filtración de datos corporativos confidenciales.

TI debe implementar una estrategia de protección de los datos empresariales en todos los dispositivos, sin importar si los administra y les da soporte la empresa o el empleado. Esto puede incluir una partición comercial segura en el dispositivo, que actúa como contenedor de datos corporativos que pueden controlarse estrictamente, y la necesidad de una aplicación de Infraestructura de escritorio virtual (VDI, Virtual Desktop Infrastructure) para permitir el acceso a la información confidencial sin almacenar dicha información en el dispositivo.

10Traiga su propio dispositivo de Cisco

Desafíos para las organizaciones de TI

Revocación del accesoEn algún momento del ciclo de vida del dispositivo o de la relación con el empleado, puede ser necesario cancelar el acceso al dispositivo. Esto podría deberse a la pérdida o el robo del dispositivo, al despido del empleado o incluso a un cambio de función del empleado en la empresa.

TI debe poder revocar el acceso otorgado a cualquier dispositivo de inmediato y, si fuese necesario, borrar remotamente todos los datos (y aplicaciones) almacenados en el dispositivo.

Nuevos vectores de ataque posiblesDado que los dispositivos que acceden a la red corporativa tienen amplias funciones y es posible que TI no pueda evaluar, clasificar y aprobar cada uno de ellos, existe un potencial de nuevos vectores de ataque.

Por ejemplo, muchas tablets tienen la función de habilitar una red WLAN ad hoc. Si un dispositivo autenticado tiene otros dispositivos conectados a él a través de una red WLAN ad hoc, puede ocurrir que los dispositivos y usuarios no autenticados obtengan acceso a la red corporativa a través del dispositivo autenticado. Lo mismo sucede al conectar un equipo portátil por Bluetooth a través de un smartphone.

El desafío para TI es el modo de permitir el uso de la creciente cantidad de dispositivos y funciones, y controlar, al mismo tiempo, el cumplimiento de las políticas, como desactivar automáticamente una función de WLAN ad hoc en un dispositivo conectado autorizado.

Rendimiento y confiabilidad de redes LAN inalámbricasA medida que el acceso inalámbrico se vuelve ubicuo, las expectativas de rendimiento y confiabilidad son las mismas que se pretendían de la red cableada. Esto incluye una conectividad confiable, rendimiento, tiempos de respuesta de las aplicaciones y cada vez más aplicaciones de voz, video y colaboración en tiempo real.

Este cambio fundamental exige que TI modifique el nivel de servicio de la red WLAN corporativa y pase de ofrecer un servicio conveniente a un servicio de red empresarial crucial, similar al de la red cableada. El diseño y el funcionamiento de la red WLAN deben incluir alta disponibilidad, mitigación y control del rendimiento, además de roaming transparente.

Control del aumento de dispositivos conectadosLa creciente cantidad de dispositivos conectados a la red (lo más probable es que cada empleado tenga varios dispositivos conectados a la vez) puede provocar una escasez de direcciones IP, ya que la mayoría de los planes de direccionamiento IP heredados se crearon en función de menos dispositivos. Esto puede apresurar la necesidad de contar con implementaciones de IPv6 en el perímetro de Internet y dentro de la red empresarial.

11Traiga su propio dispositivo de Cisco

Desafíos para usuarios finales

Desafíos para usuarios finalesLa demanda de BYOD está impulsada, en gran medida, por usuarios que quieren elegir qué dispositivos usar en el lugar de trabajo. Desde el punto de vista del usuario, hay varios desafíos que deben afrontarse.

SencillezLas soluciones y tecnologías BYOD evolucionan rápidamente. Sin embargo, uno de los principales desafíos es cómo simplificar la conexión de las personas con los recursos corporativos y el uso de tales recursos. La cantidad de dispositivos posibles, los distintos tipos de conexión y ubicaciones, y la falta de enfoques generalizados pueden originar dificultades para los usuarios.

Es posible que cada marca y factor de forma de dispositivos tenga pasos ligeramente diferentes para realizar su incorporación y conexión. También es probable que varíen las precauciones y los pasos de seguridad, según cómo y dónde trate de conectarse el usuario. Por ejemplo, la red corporativa WiFi puede requerir credenciales, mientras que la conexión a través de un sitio de acceso público WiFi puede requerir credenciales, una red privada virtual (VPN, virtual private network) y otros pasos de seguridad.

En definitiva, cualquier solución BYOD debe ser lo más simple posible para los usuarios, ofrecer una experiencia común independientemente de dónde y cuándo se conecten, y diferir lo menos posible de un dispositivo a otro.

Uso del dispositivo personal para el trabajoBYOD combina actividades laborales y personales en el mismo dispositivo. Las listas de contactos, el correo electrónico, los archivos de datos, las aplicaciones y el acceso a Internet pueden presentar desafíos. En teoría, los usuarios quieren separar sus datos y actividades personales del trabajo. Las fotos personales, los mensajes de texto, las llamadas telefónicas y la navegación web en su tiempo libre deben estar sujetos a la privacidad personal, mientras que los documentos, los archivos, las aplicaciones con datos corporativos y la navegación web en horario laboral deben cumplir con políticas empresariales.

Algunos empleadores exigen la firma de un acuerdo para permitir la conexión de dispositivos de los empleados, de modo que la empresa puede monitorear el cumplimiento, las políticas de uso aceptable y actuar según sea necesario para proteger los datos corporativos. En algunos casos, esto puede incluir un borrado remoto de todos los datos almacenados en el dispositivo, entre los que quizá haya datos personales. Esto puede crear cierta controversia entre TI y los usuarios si no se administra correctamente.

Logro de la productividad y la experiencia necesariasComo se explicó anteriormente, uno de los principales factores determinantes de BYOD es que los empleados desean aprovechar en el lugar de trabajo las herramientas de productividad que usan en su vida personal. A las empresas les interesa aumentar la productividad, pero también necesitan aplicar las políticas y la seguridad apropiadas para proteger los datos corporativos.

Si esas medidas de seguridad son muy intrusivas, podrían impedir que la productividad crezca. Por ejemplo, una queja habitual es que las empresas que bloquean el acceso a las aplicaciones y datos empresariales mediante la implementación de clientes VDI en un dispositivo tablet degradan la experiencia del usuario a tal punto que el empleado ya no vive una experiencia de tablet. Los clientes VDI pueden mejorar, incluso la experiencia del usuario, a medida que siguen creciendo las implementaciones de tablets y smartphones.

12Traiga su propio dispositivo de Cisco

Consideraciones para la adopción de BYOD

Consideraciones para la adopción de BYODPara cualquier adopción generalizada de BYOD, hay varios puntos que deben considerarse de antemano.

Comprender los segmentos de usuarios y las necesidadesEs importante entender que en cualquier implementación de BYOD hay distintos segmentos de usuarios. Recomendamos realizar un análisis de segmentación de usuarios dentro de la empresa para comprender mejor las necesidades y el nivel probable de soporte requerido. La Figura 4 muestra un ejemplo.

Figura 4 Segmentos de usuarios y sus necesidades

Cada empresa es distinta. Figura 4 evalúa las funciones de los empleados en cuanto a la necesidad de movilidad y aplicaciones móviles y el nivel probable de soporte requerido. Las implementaciones de BYOD son sencillas con usuarios que solo necesitan niveles bajos de soporte de TI y que tal vez usan comunidades de autosoporte para compartir las mejores prácticas. El problema está cuando los usuarios necesitan un alto nivel de movilidad y niveles superiores de soporte, tales como los ejecutivos.

Si analizamos la situación, podremos comprender las políticas de autorización y los modelos de soporte, y evitar que se reflejen la frustración y los costos excesivos en el presupuesto de TI.

2921

85

Necesidad de movilidad AltaBaja

Nec

esid

ad d

e so

po

rte

Alta

Baj

a

Administración/Oficina Centro de llamadas/Soporte

Finanzas

Soporte de TI Instructor/Alumno

Soporte técnico

Directivos Representantes de ventas Trabajadores

del área de salud

Ingenieros Personal de TI Personal

técnico de ventas

13Traiga su propio dispositivo de Cisco

Consideraciones para la adopción de BYOD

Definición de una estrategia de adopción de BYODCada empresa trata BYOD con expectativas diferentes en diversos casos de adopción. Las empresas necesitan una estrategia BYOD, aun cuando la intención sea permitir el acceso solo de dispositivos aprobados y administrados por TI. Figura 5 muestra diversos casos de adopción que comprenden a la mayoría de las empresas.

Figura 5 Casos de adopción de BYOD

Las empresas de sectores con altos grados de regulación, como las entidades financieras u organismos gubernamentales seguros, quizá deban elegir un enfoque restrictivo con respecto a la adopción de BYOD para proteger los datos confidenciales. Es probable que los dispositivos tengan que controlarse y administrarse de la manera tradicional, que sigue siendo válida en estos casos.

Para muchas empresas, la adopción abarca desde permitir un conjunto más amplio de dispositivos con acceso restrictivo a aplicaciones hasta abarcar todos los aspectos de BYOD, alentar la adopción amplia de muchos o todos los tipos de dispositivos e implementar medidas de seguridad para permitir el acceso a una amplia variedad de aplicaciones y datos empresariales. En el sentido más amplio, algunas empresas adoptarán una estrategia “primero lo móvil”, mediante la cual se priorizará el desarrollo de aplicaciones internas para tablets y smartphones, a fin de obtener una ventaja competitiva al aprovechar el más amplio conjunto de herramientas y dispositivos de productividad.

Entender dónde se encontrará su empresa ahora y en el futuro en el espectro de adopción es útil para prepararse para las políticas de seguridad, autorización y estrategia general de la iniciativa BYOD.

2921

86

Acceso básico para dispositivos adicionales

El entorno requiere controles rigurosos

Dispositivos seleccionados por TI

Dispositivos administrados por TI con acceso principalmente

dentro del establecimiento

Todos los demás dispositivos están prohibidos

Conjunto más amplio de dispositivos

Dispositivos administrados por TI con acceso principalmente

dentro del establecimiento

Dispositivos propios de empleados y usuarios temporales

con Internet solamente

Cualquier dispositivo, en cualquier lugar, mayor seguridad

Cualquier dispositivo, en cualquier lugar, cualquier persona

BásicaLímite Avanzada Integral

Amplia gama de dispositivos

Dispositivos corporativos y de empleados con acceso

total dentro y fuera del establecimiento

Seguridad del lado del dispositivo

Dispositivos de usuarios temporales con Internet solamente

Dispositivos corporativos y de empleados con acceso total

dentro y fuera del establecimiento

Seguridad del lado del dispositivo

Aplicaciones nativas personalizadas

Dispositivos de usuarios temporales/clientes con servicios mejorados

Amplia gama de dispositivos

14Traiga su propio dispositivo de Cisco

Consideraciones para la adopción de BYOD

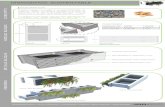

Consideración de estrategias de adopciónLa seguridad y la prevención de la pérdida de datos corporativos son la principal inquietud durante la implementación de BYOD. Es importante entender las tres posibles arquitecturas de aplicaciones y las opciones disponibles: nativa, navegador y virtual. Estas se ilustran en la Figura 6.

Figura 6 Modos nativo, navegador y virtual

En el modo nativo, las aplicaciones que se ejecutan en el dispositivo se comunican directamente con el servidor de aplicaciones en el centro de datos de alojamiento (o nube). Se pueden intercambiar datos y almacenarlos directamente en el dispositivo BYOD. Por lo general, el rendimiento de las aplicaciones y la experiencia del usuario se relacionan más con el dispositivo específico; en otras palabras, el funcionamiento de una aplicación empresarial es como el de cualquier otra aplicación del dispositivo. Se mantienen todas las ventajas de productividad y el comportamiento del dispositivo. Las aplicaciones pueden personalizarse para brindar experiencias mejoradas.

El modo de navegador se usa cada vez más para acceder a la aplicación, dada la facilidad de portabilidad entre dispositivos y sistemas operativos. Básicamente, se puede usar cualquier dispositivo con funcionalidad de navegador HTML estándar para acceder a la aplicación. Las desventajas son, al igual que en el modo nativo, que se pueden intercambiar datos y almacenarlos directamente en el dispositivo BYOD, lo que plantea desafíos de seguridad e inquietudes sobre la pérdida de datos. Además, la experiencia del usuario puede verse algo afectada.

2921

97

Centro de datos

Navegador

Datos locales en el dispositivo

Portable para muchos dispositivos

Experiencia con navegador

Aplicación nativa

Centro de datos

Aplicación nativa

Cliente de virtualización de escritorio

Cliente de virtualización de escritorio

Interfaz HTML

Navegador web

Requiere conectividad

Nativo

Datos locales en el dispositivo

Máximo rendimiento

Experiencia con dispositivo nativo

Centro de datos

Aplicación nativa

Aplicación nativa

Se puede utilizar fuera de línea

Virtual

El dispositivo no almacena datos locales

Máxima seguridad

Experiencia trasladada

Requiere conectividad

15Traiga su propio dispositivo de Cisco

Consideraciones para la adopción de BYOD

En cambio, en el modo virtual, las aplicaciones están en el servidor de aplicaciones en el centro de datos (o nube) y se representan a través de un cliente VDI en el dispositivo. No se almacenan datos localmente en el dispositivo BYOD. Solo se intercambia información de pantalla que se muestra en el dispositivo BYOD. Si bien este método ofrece el mayor nivel de seguridad para los datos, la experiencia del usuario quizá no sea tan buena debido al traslado de un servidor de aplicaciones, al modo nativo del factor de forma y del SO, y al dispositivo BYOD. Los primeros en adoptar este método no estuvieron del todo conformes.

Es importante decidir qué modo, nativo o virtual, se usará para la arquitectura de las aplicaciones. Muchas empresas pueden emplear un método híbrido: reservan el modo nativo para muchas aplicaciones empresariales estándar y el modo virtual para un subconjunto de aplicaciones con requisitos más estrictos de confidencialidad o datos privados.

Colaboración ampliada para dispositivos BYODAl fin y al cabo, las personas quieren conectarse a la red no solo para acceder a aplicaciones de datos, sino también para colaborar entre sí. Tal como ocurría en los espacios de trabajo tradicionales, los usuarios con dispositivos BYOD quieren utilizar los servicios de voz, video y conferencia de su empresa.

Los métodos autónomos, como las comunicaciones celulares de los smartphones, pueden ser algo eficaces. Para lograr mayor eficacia, es esencial adoptar un método integrado que permita comunicarse fácilmente con las personas dentro del directorio y los sistemas de comunicaciones de la empresa. Otro punto que debe considerarse es cómo extendemos estos servicios a los dispositivos sin funciones de voz celular, como un Apple iPad.

Una solución BYOD completa debe contemplar cómo extender todo el conjunto de aplicaciones de colaboración a los dispositivos BYOD, entre ellas, voz integrada, video, mensajería instantánea, conferencias, uso compartido de aplicaciones y presencia. Toda solución debe tener en cuenta no solo a los empleados que usan dispositivos BYOD, sino también a otras personas que intenten colaborar con ellos.

Acuerdo de usuario final integralAunque no forma parte de la arquitectura de la red, un área que debe estudiarse exhaustivamente antes de cualquiera implementación de BYOD es el Acuerdo de usuario final (EUA, end user agreement). Dada la combinación de datos personales y corporativos y las probabilidades de que los empleados usen sus propios dispositivos para el trabajo, es esencial definir ciertas políticas y comunicárselas a estos empleados de antemano.

Las organizaciones de TI necesitan familiarizarse con las leyes, como la Ley de Fraude y Abuso Informático (CFAA, Computer Fraud and Abuse Act), la Ley de Intervención de las Telecomunicaciones (Wiretap Act) y la Ley de Asistencia en las Comunicaciones para el Cumplimiento de la Ley (CALEA, Communications Assistance for Law Enforcement Act).

¿Cuáles serán las políticas de la empresa? ¿Se supervisarán las comunicaciones? ¿Las políticas se aplicarán a los aspectos corporativo y personal? Algunas de las áreas que deben abordarse son:

• Mensajería de texto

• Llamadas de voz

• Navegación en Internet

• Mensajería instantánea

• Correo electrónico

16Traiga su propio dispositivo de Cisco

Consideraciones para la adopción de BYOD

• GPS e información de localización geográfica

• Aplicaciones compradas/instaladas

• Fotografías y videos almacenados

• Limpieza del dispositivo

Un ejemplo simple es que muchas empresas suelen filtrar y supervisar el acceso a Internet, con el fin de garantizar el cumplimiento de las políticas contra el acceso a sitios web inadecuados en el trabajo. La mayoría de los dispositivos BYOD cuentan con acceso directo a Internet mediante WiFi pública o acceso a Internet móvil 3G/4G. Lo lógico sería tener una política contra el ingreso a sitios web no aptos para menores a través de un dispositivo conectado a la red corporativa. ¿Regiría la misma política si el empleado decide explorar tales sitios en su propio dispositivo, en su tiempo personal, conectado a través de un acceso público a Internet?

Otro ejemplo: sería lógico tener políticas contra la transmisión de correo electrónico inadecuado que contenga fotos muy personales por correo electrónico o mensaje de texto mediante dispositivos corporativos o a través de la red corporativa. ¿Regirían las mismas políticas respecto de correos electrónicos o mensajes de texto personales en un dispositivo propio del empleado? ¿Qué comunicaciones se supervisarían? ¿Cuáles no?

Hace poco, se presentaron varios cuestionamientos jurídicos en casos en que un empleador había borrado remotamente los datos corporativos y personales del dispositivo de un empleado. Imagínese la sorpresa que se lleva el empleado que quiere acceder a la red corporativa con su nueva tablet y, sin saberlo, autorizó a TI a borrar sus fotos familiares favoritas. Otro de los cuestionamientos tiene que ver con casos de posibles intervenciones telefónicas ilegales en que el empleado sostiene que la empresa estuvo vigilando de forma ilegal sus conversaciones por mensaje de texto y no le avisó.

La clave para evitar cualquier tipo de responsabilidad jurídica es notificar siempre. Deje en claro al empleado, mediante una política escrita, que está obligado a aceptar cómo la empresa trata los datos corporativos y personales y las comunicaciones a través del dispositivo BYOD. Al firmar el Acuerdo de usuario final, aclare a qué derechos renuncia el empleado para poder acceder a la red con un dispositivo propio.

Política sobre dispositivos perdidos o robadosAsí como es importante tener un acuerdo de usuario final completo en vigencia, las empresas deben tener un plan de manejo de situaciones donde hay dispositivos perdidos o robados. ¿Qué proceso de notificación deberán seguir los empleados? ¿Qué pasos hay que seguir para denegar el acceso a la red corporativa? ¿Qué medidas pueden y deben tomarse para eliminar, de forma remota, datos locales almacenados en el dispositivo?

Las distintas soluciones ofrecidas en el mercado brindan diversos grados de funcionalidades para conectarse con un dispositivo remotamente y eliminar datos o aplicaciones para preservar su confidencialidad. Considere los tipos de datos que podrían almacenarse en un dispositivo BYOD e integre planes de mitigación en la estrategia BYOD global antes de la implementación.

17Traiga su propio dispositivo de Cisco

Arquitectura de Cisco BYOD

Arquitectura de Cisco BYODCisco ofrece una arquitectura integral para la solución BYOD que combina elementos de la red para obtener un método unificado que garantice el acceso, la visibilidad y el control de políticas de los dispositivos. Para resolver los desafíos antes descritos, una implementación de BYOD no es un solo producto, sino que debe integrarse en la red inteligente.

La solución BYOD de Cisco se basa en la arquitectura Cisco Borderless Networks y da por sentado que se siguen las mejores prácticas en el diseño de la infraestructura de red con respecto al campus, las sucursales, el perímetro de Internet y las implementaciones en oficinas en el hogar.

Arquitectura de la solución de alto nivelUna solución BYOD integral debe contemplar el acceso cableado, WiFi, remoto y móvil a la red, debe ser compatible con muchos tipos y marcas de dispositivos, y debe poder aplicar las distintas políticas en el amplio espectro de empresas y sectores. Además, dado que los dispositivos se mueven de un contexto a otro, por ejemplo, de la red WiFi corporativa a una red móvil 3G/4G pública, la solución BYOD debe ser capaz de ofrecer acceso seguro y, a la vez, una excelente experiencia de usuario.

Es esencial que toda estrategia de BYOD contemple el acceso total a la red corporativa. Esto incluye no solo la red WLAN corporativa, sino también acceso cableado a los principales campus, acceso cableado e inalámbrico en sucursales y oficinas en el hogar, y acceso remoto a Internet, redes móviles 3G/4G y puntos de acceso público WiFi. Los diseños que no contemplan la amplia variedad de posibles contextos de acceso a la red no podrán ofrecer una solución administrable y escalable para TI.

Figura 7 muestra la arquitectura de la solución de alto nivel y los componentes principales de la solución Cisco BYOD.

18Traiga su propio dispositivo de Cisco

Arquitectura de Cisco BYOD

Figura 7 Arquitectura de la solución BYOD de alto nivel

Componentes de la solución de CiscoLas siguientes secciones describen los distintos componentes Cisco de la arquitectura de la solución y la función que cumplen.

Switches Cisco Catalyst

Los switches Cisco Catalyst®, incluidas las familias Catalyst 3000, Catalyst 4000 y Catalyst 6000, brindan acceso cableado a la red y procesan las solicitudes de autenticación enviadas a la red con 802.1x. Además, los switches de acceso incluyen tecnología de alimentación a través de Ethernet (PoE, power-over-Ethernet) para dispositivos que requieren alimentación, como estaciones de trabajo VDI, teléfonos IP y puntos de acceso (AP, access points) WLAN.

WiFi pública

Red móvil

Campus

Red empresarial de confianza

Infraestructura de seguridad y directivas

Puertas de enlace fuera de las instalaciones

Infraestructura de acceso

Acceso cableado, inalámbrico y móvil

Dispositivos BYOD

Red no confiable

Sucursal

Oficina en el hogar

Punto de acceso WLAN Controlador WLAN (WLC)

Núcleo de switching

Switch de acceso

Dispositivo de seguridad

adaptable (ASA)

Internet

Integrated Services

Router (ISR)

Aggregation Services Router (ASR)

Router inalámbrico

Clie

nte

Any

Con

nect

Clie

nte

Jabb

er

WAN

Prime NCS

Active Directory

(AD)

Certificate Authority

(CA)

Identity Services Engine

(ISE)

Administrador de dispositivos

móviles (MDM)

RSA SecureID

19Traiga su propio dispositivo de Cisco

Arquitectura de Cisco BYOD

Routers de servicios integrados de Cisco

Cisco Integrated Services Routers (ISR), incluidos ISR 1900, ISR 2900 y ISR 3900, brindan conectividad WAN para sucursales y oficinas en el hogar, y conectividad para la infraestructura cableada y WLAN en sucursales. Además, los ISR pueden proporcionar conectividad directa a Internet y servicios en la nube, servicios de optimización de aplicaciones y WAN, y también pueden servir como terminales para conexiones VPN por dispositivos móviles.

Gracias a la función de aprovisionamiento seguro de dispositivos (SDP, Secure Device Provisioning), el ISR actúa también como Autoridad de certificación (CA, Certificate Authority), que resulta útil para implementaciones relativamente pequeñas.

Puntos de acceso inalámbrico LAN de Cisco

Los puntos de acceso LAN inalámbricos (WLAN) Cisco, incluidos AP3500 y AP3600, brindan conectividad WiFi para la red corporativa y procesan solicitudes de autenticaciones enviadas a la red mediante 802.1x. Además, la WLAN ofrece funciones esenciales para una conectividad confiable y de alto rendimiento de dispositivos móviles.

Cisco Wireless LAN Controller

Cisco Wireless LAN Controller (WLC) se usa para automatizar las funciones de configuración y administración inalámbrica, y para obtener visibilidad y control de la red WLAN. El controlador WLC puede interactuar con Identity Services Engine (ISE) para aplicar políticas de autenticación y autorización en los terminales.

Cisco Adaptive Security Appliance

Cisco Adaptive Security Appliance brinda funciones de seguridad tradicionales, que incluyen firewall e IPS (sistema de prevención de intrusiones), además del terminal VPN seguro y crucial (AnyConnect) para dispositivos móviles que se conectan a Internet, incluso puntos de acceso público WiFi y redes móviles 3G/4G.

Cliente Cisco AnyConnect

El cliente Cisco AnyConnectTM incluye la funcionalidad de suplicante de 802.1x en redes de confianza y conectividad VPN para dispositivos que acceden a la red corporativa desde redes no confiables, como Internet pública, puntos de acceso público WiFi y redes móviles 3G/4G. La implementación y la administración de un solo cliente suplicante ofrecen ventajas operativas, además de un aspecto, funcionamiento y procedimiento común para los usuarios.

El cliente AnyConnect permite también analizar la postura de los dispositivos BYOD, así como un grado de aplicación de políticas y la aplicación de políticas de uso.

Cisco Identity Services Engine

Cisco Identity Services Engine (ISE) es un componente principal de la arquitectura de la solución Cisco BYOD e incluye varios servicios, entre ellos:

• Portales de autogestión de registros y altas

• Autenticación

20Traiga su propio dispositivo de Cisco

Arquitectura de Cisco BYOD

• Autorización

• Creación de perfiles de dispositivos

• Registro y aprovisionamiento de dispositivos

• Inscripción de certificados

• Evaluación de la postura

• Definición de políticas

• Interfaz con almacenes de identidad (por ejemplo, Active Directory® [AD])

• Creación de informes y lista negra de dispositivos perdidos o robados

Una de las funciones más importantes de Cisco ISE permite tener una única ubicación para el registro de dispositivos. Al conectarse un dispositivo a la red por primera vez, se lo puede redirigir a un portal de autogestión de registro (o intervención de TI) en el que el usuario puede registrar el dispositivo, darlo de alta y recibir autoaprovisionamiento en el equipo. Este servicio es esencial para reducir la carga de TI, de modo que no tenga que tocar y preaprovisionar cada dispositivo conectado a la red. Asimismo, brinda a TI visibilidad de los dispositivos que acceden a la red.

Además de las funciones principales, como autenticación y autorización, Cisco ISE brinda inteligencia acerca de los dispositivos que se conectan a la red mediante perfiles de dispositivos. Los perfiles de dispositivos pueden usarse para detectar, localizar y determinar el tipo y las funciones de los terminales conectados a la red, a fin de denegar o aplicar ciertas reglas de autorización.

Por ejemplo, la combinación de perfiles de dispositivos, análisis de posturas y aplicación de políticas puede usarse para aplicar políticas BYOD, tales como:

• Permitir el acceso a la red de iPads® de empleados, pero solo tráfico HTTP

• Denegar el acceso a la red a iPhones® liberados

• Si el dispositivo AndroidTM es propiedad de la empresa, otorgar acceso total

Cisco Prime

Cisco PrimeTM incluye funciones de administración y control de red, entre ellas, visibilidad de usuarios y dispositivos y aprovisionamiento de dispositivos de red.

Cisco ScanSafe Cloud Web Security

Cisco ScanSafe amplía las funciones de seguridad que la mayoría de los clientes empresariales tienen en el establecimiento, mediante una solución basada en la nube que protege a los clientes BYOD cuando no están en el establecimiento. Al obligar a los clientes BYOD a acceder a Internet a través de la nube ScanSafe, se realiza un análisis de seguridad para filtrar el acceso web, detectar malware, detectar cualquier comportamiento anómalo y proporcionar respuestas en tiempo real a las empresas. La ampliación de la protección de dispositivos BYOD es esencial cuando el dispositivo sale de la red empresarial, a fin de resguardar la integridad de la red y evitar posibles vectores de ataque a la seguridad cuando el dispositivo vuelve a conectarse a la red empresarial en el establecimiento.

21Traiga su propio dispositivo de Cisco

Arquitectura de Cisco BYOD

Cisco Jabber

Cisco Jabber extiende la colaboración a dispositivos BYOD al integrar el dispositivo en el paquete de productos Unified Communications. Los usuarios pueden fácilmente realizar comunicaciones de voz y video, acceder al correo de voz y comunicarse por IM. Los clientes de Jabber también participan en Presence y tienen acceso a las mismas aplicaciones de conferencias y uso compartido del escritorio que las computadoras de empleados más tradicionales, como Cisco WebEx.

Figura 8 Cisco Jabber en Apple iPad

Componentes de la solución de tercerosLas siguientes secciones describen los distintos componentes de terceros (otros fabricantes ajenos a Cisco) de la arquitectura de la solución y la función que cumplen.

RSA SecurID

Los tokens RSA SecurID y el servidor de autenticación se usan para proporcionar autenticación de dos factores (PIN secreto y contraseña de un solo uso) para aumentar el nivel de seguridad al conectarse a través de una VPN.

Administrador de dispositivos móviles

La administración de dispositivos móviles (MDM, Mobile Device Manager) brinda funciones de administración centralizada de terminales para varios sistemas operativos de dispositivos BYOD. La funcionalidad y el soporte varían de un proveedor de MDM a otro. Sin embargo, la funcionalidad típica incluye configuración de dispositivos, cifrado en el dispositivo, aplicación de contraseñas y aprovisionamiento autoservicio.

Además de las funciones de acceso a la red ya explicadas, el MDM también actúa como un importante servicio de seguridad en el dispositivo terminal, con servicios de autenticación para las aplicaciones.

La arquitectura de la solución Cisco BYOD puede funcionar con varias ofertas de MDM como componente opcional.

22Traiga su propio dispositivo de Cisco

Arquitectura de Cisco BYOD

Autoridad de certificación

La Autoridad de certificación (CA, Certificate Authority) se usa para emitir certificados digitales de dispositivos para establecer confianza en el acceso a la red mediante una Infraestructura de clave pública (PKI, Public Key Infrastructure). Se pueden usar varias implementaciones de CA como parte de la solución BYOD. A los efectos de este documento, la solución se validó con dos tipos de CA: Microsoft® CA Services y Cisco IOS Secure Device Provisioning (SDP) alojados en un ISR (consulte Routers de servicios integrados de Cisco).

Microsoft Active Directory

Microsoft Active Directory (AD) contiene una base de datos centralizada de identidades y grupos, utilizada por muchas empresas para la administración centralizada de identidades. En vez de duplicar un almacén de identidades, la arquitectura de la solución Cisco BYOD se validó mediante AD como almacén externo de identidades para Cisco ISE.

Dispositivos admitidosLa solución Cisco BYOD admite una amplia diversidad de dispositivos, si bien las prestaciones y la funcionalidad varían según el dispositivo o el sistema operativo. Si desea obtener información sobre una funcionalidad y limitaciones específicas por tipo de dispositivo, consulte la guía de diseño detallada. Tabla 1 muestra los tipos de dispositivos actuales validados con la solución.

Por lo general, el soporte de los dispositivos es una función de nivel de soporte de Cisco AnyConnect y del administrador de dispositivos móviles (MDM, Mobile Device Manager) utilizado. La mayoría de los dispositivos con capacidad de conexión WiFi pueden participar.

Tabla 1 Dispositivos admitidos

Dispositivo CableadaWiFi corporativa WiFi pública 3G/4G móvil

Tablets y smartphones Android1

1. La compatibilidad con el dispositivo Android depende de la versión y soporte de SO.

Sí Sí Sí

Apple® OS X® Mac® Sí Sí Sí

Apple iOSTM iPhone Sí Sí Sí

Apple iOS iPad/iPad2 Sí Sí Sí

Cisco Cius (Android) Sí Sí Sí Sí

SamsungTM GalaxyTM (Android) Sí Sí Sí

Microsoft Windows® XP (PC) Sí Sí Sí

Microsoft Windows 7 (equipo portátil)

Sí Sí Sí

23Traiga su propio dispositivo de Cisco

Principales ventajas de la solución Cisco BYOD

Principales ventajas de la solución Cisco BYODLa solución Cisco BYOD incorpora los productos Cisco, productos de terceros y dispositivos ya mencionados con un enfoque BYOD integral, perfectamente integrado en la infraestructura de red. Esto ofrece una serie de ventajas únicas por encima de otras soluciones.

Acceso seguro para cualquier dispositivoMediante una combinación de certificados digitales X.509, autenticación de dos factores, cliente Cisco AnyConnect y 802.1x, se ofrece compatibilidad con una gran variedad de dispositivos con acceso seguro a la red.

Incorporación mediante autoservicioEl enfoque integrado permite dar de alta automáticamente los dispositivos al conectarse a la red por primera vez. Se asigna un código de identificación a cada dispositivo para poder identificarlo siempre que intente volver a acceder a la red.

Aplicación centralizada de políticas de uso de la empresaCisco Identity Services Engine (ISE) brinda una única fuente centralizada de políticas para toda la empresa, que pueden aplicarse a los distintos tipos de accesos a la red.

Acceso y servicios diferenciadosLa solución Cisco BYOD permite identificar dispositivos y usuarios, y brinda servicios diferenciados con base en opciones de políticas personalizadas. Por ejemplo, los empleados que usan dispositivos de la empresa y administrados por esta, pueden recibir un trato distinto al que se da a los empleados que usan en el trabajo sus propios dispositivos no administrados. De modo similar, los empleados contratados, partners, usuarios temporales, clientes, estudiantes, entre otros, que son importantes para la empresa o entidad pueden ser identificados y tratados según las políticas empresariales, con acceso solo a los servicios para los que están autorizados.

Red LAN inalámbrica confiable de alto rendimientoLa solución Cisco BYOD incluye tecnologías WLAN líderes del sector con los mejores niveles de rendimiento y confiabilidad para clientes inalámbricos. Algunas tecnologías como Cisco CleanAirTM, ClientLink y el diseño de antena 4x4 mejoran esencialmente el rendimiento de RF. El roaming rápido seguro, VideoStream y la calidad de servicio para redes inalámbricas mejoran la experiencia de las aplicaciones. Ninguna otra solución del sector ofrece las prestaciones de la familia de productos WLAN de Cisco.

24Traiga su propio dispositivo de Cisco

Introducción a BYOD

Enfoque unificado para acceso cableado, inalámbrico, remoto y móvilLa estrategia de la solución Cisco BYOD es brindar un enfoque común para cualquier lugar en que se conecten dispositivos a redes cableadas, WiFi, WiFi públicas y 3G/4G móviles, independientemente de si la conexión se establece en el campus principal, en una sucursal, en una oficina en el hogar o en algún sitio para teletrabajadores móviles.

Experiencia unificada para usuarios finalesEl enfoque unificado sobre los tipos y las ubicaciones de acceso a la red, así como el uso del cliente Cisco AnyConnect, brinda a los usuarios una experiencia consistente y uniforme, ya sea que se conecten en la oficina mediante WiFi o remotamente a través de proveedores móviles de 3G/4G.

Visibilidad y administración unificadas de dispositivosCisco ISE y Cisco Prime brindan una única fuente y visibilidad de usuarios y dispositivos, lo que simplifica la resolución de problemas y las auditorías.

Comunicaciones unificadasCisco UC y Cisco Jabber extienden la colaboración a los dispositivos BYOD: integran a los usuarios con los sistemas de comunicaciones corporativas, como voz, video y conferencias. Esto permite aumentar la productividad.

Arquitectura validada de la soluciónPor último, Cisco se asegura de que los componentes de la solución BYOD se integren armoniosamente, y ofrece al usuario pautas de diseños validados y las mejores prácticas para minimizar los desafíos que puede presentar la implementación. Además, la solución BYOD se valida con otras arquitecturas de soluciones Cisco.

Introducción a BYOD

Implemente una solución Cisco BYOD integralComo ya dijimos, la solución Cisco BYOD es una solución integral que atiende los principales requisitos y desafíos para la organización de TI y para los usuarios. Se explican los puntos principales que deben tenerse en cuenta a la hora de planificar e implementar la solución.

Cisco proporciona diseños validados y las mejores prácticas para minimizar los desafíos que presenta la implementación. Para obtener más información, consulte Cisco Design Zone: http://www.cisco.com/go/designzone.

25Traiga su propio dispositivo de Cisco

Para obtener más información

Servicios de evaluación e implementaciónLas implementaciones de BYOD grandes o complejas pueden resultar difíciles. Por eso, Cisco ofrece un conjunto completo de servicios de evaluación, diseño e implementación que garantizan eficacia y transparencia en la planificación e implementación del sistema.

Para obtener más información• Cisco Design Zone: http://www.cisco.com/go/designzone

• Cisco Adaptive Security Appliances (ASA): http://www.cisco.com/go/asa

• Cisco AnyConnect: http://www.cisco.com/en/US/netsol/ns1049/index.html

• Cisco Cius: http://www.cisco.com/go/cius

• Cisco Identity Services Engine (ISE): http://www.cisco.com/go/ise

• Cisco Jabber: http://www.cisco.com/go/jabber

• Cisco ScanSafe: http://www.cisco.com/go/scansafe

• Cisco TrustSec: http://www.cisco.com/go/trustsec

• Cisco Unified Access: http://www.cisco.com/en/US/solutions/ns340/ns414/ns742/ns815/landing_unified_access.html

• Productos inalámbricos Cisco: http://www.cisco.com/go/wireless

26Traiga su propio dispositivo de Cisco