01 manage Risk prevent threat sun lock opportunities

-

Upload

oracle-espana -

Category

Documents

-

view

259 -

download

0

Transcript of 01 manage Risk prevent threat sun lock opportunities

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.1

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.2

The following is intended to outline our general product direction. It is intended for information purposes only, and may not be incorporated into any contract.It is not a commitment to deliver any material, code, or functionality, and should not be relied upon in making purchasing decisions. The development, release, and timing of any features or functionality described for Oracle’s products remains at the sole discretion of Oracle.

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.3

Gestione los Riesgos, prevenga las Amenazas y descubra las Oportunidades

José Manuel RodríguezSecurity Business Development ManagerOracle Ibérica

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.4

La NUEVA Experiencia Digital

Móvil Social

Cloud

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.5

AutorizacionesUsuarios

AplicacionesSIstemas

• Recursos constantes

COMPLEJIDAD CRECIENTE

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.6

THREATS FEAR

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.6

NUEVAS OPORTUNIDADES

DE NEGOCIO

SIMPLIFICACIÓN Y REDUCCION

DE COSTES

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.7

La Seguridad es una cuestión estratégica El número y complejidad de las amenazas externas aumenta

$1Billón Coste Global del Cibercrimen

$7.2 Millones Coste medio de Fuga de Datos

6M Passwords robadas

12M Tarjetas de crédito robadas

1.3M Cuentas On-line

Sony

SEGAPonemon 2011

Security Week Dec 15, 2011 Seven Significant Hacks of 2011

BetaNews June 6, 2012

McAfee 2010

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.8

El Riesgo amenaza el NegocioMarca, reputación, responsabilidad, valor para el accionista

Sony3x Reducción del Valor de la Marca

RSA$100M Coste

SocieteGenerale$7000M Pérdidas

UBS$1000M Pérdidas. Dimisión CEO.

Verizon DBIR 2012Security Week Dec 15, 2011 Seven Significant Hacks of 2011

Bloomberg June 8 2011

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.9

Oracle: Seguridad desde el Interior

Datos Aplicaciones Usuarios

BLOGBLOG

SocialSocial

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.10

Oracle: Seguridad desde el Interior

Datos Aplicaciones Usuarios

BLOGBLOG

SocialSocial

GESTION DE IDENTIDADESY ACCESOS

SEGURIDADBASE DE DATOS

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.11

SEGURIDAD DE LAS

APLICACIONES

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.12

CRM Social

Banca Móvil

Transformacióndel Negocio

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.12

Servicios alCiudadano

MovilidadEmpleados

SanidadOnline

Social Retail

Servicios Cloud

Mayor proceso de RE-ARQUITECTURA

en 20 AÑOS

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.13

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.14

Todo tipo de dispositivos

5900MSource: Mobility Revolution Redux mar 2012

Dispositivos hoy ~30% conectados a redes corporativas

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.15

RE

MO

TE

REMOTE

REMOTE

REMOTE

REMOTE

REMOTE

REMOTE

REMOTEREMOTE

REMOTE

REMOTE

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.15

REMOTE

REMOTE

REMOTE

REMOTE

MAS DISPOSITIVOS DE LOS QUE PODEMOS PREDECIR

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.16

NUEVOS DESAFIOS SEGURIDAD

• Sign-On Móvil

• Detección del Fraude

• Redes Sociales

• Seguridad Servicios Web

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.17

58% 50% 76%

ConstruyendoApp stores móviles

Con dificultadesen help desk debido

a apps moviles

Almacenan credenciales

en el dispositivo

10% almacenan passwords sin cifrar

Fuente: Partnerpedia Survey Aug 2011

Fuente: Information week Aug 2011

Fuente: Mobility Revolution Redux Mar 2012

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.18

Seguridad de Aplicaciones Móviles

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.19

El Contexto es importante

RecursosProtegidos

Password SeguimientoDispositivo

Localización Riesgo de Transacción

John Smith Comportamiento

La credencial es válida pero ¿es realmente John Smith?

¿Hay algo sospechoso en el comportamiento de John en esta situación?

¿Puede responder a un reto si el riesgo se incrementa?

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.20

Selección Autenticación Autorización

Integración con redes sociales

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.21Copyright © 2012, Oracle and/or its affiliates. All rights reserved.21

Extender la seguridad de aplicaciones y SSO a los dispositivos móviles.

SIGN-ON MÓVIL

Multidispositivo : autenticación y autorización independiente del dispositivo.

Basado en estándares cumpliendo múltiples standards de seguridad móvil.

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.22

Simplificar la Administración a gran escala

Administradores

Aplicaciones

Carro

• Acceso bajo demanda• Simplificar despliegue• Simplificar la experiencia

de usuario• Reducir el riesgo en

auditoría• Visibilidad óptima

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.23

GobiernoProvisioning

Certificación de Accesos

Gestión de Roles

Administración delegada

Solucion Completa de Gestión de Identidades

Acceso

Análisis de Riesgo

Detección Fraude

Single Sign-on

RESTful Sign-on

DirectorioDatos Usuario

Datos Localización

Datos Dispositivo

Autenticación Centralizada

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.23

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.24

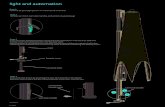

SEGURIDAD DEL

CENTRO DE DATOS

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.25

El Centro de Datoses vulnerableDESDE DENTRO

• Abuso de Privilegios

• Robo de Credenciales

• Acceso Excesivo

• Inyección SQL

• Mala configuracion de Seguridad

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.26

Los datos no están sólo en Producción

DatosSensibles

Partners DW/AnalyticsReports Stand By Test DevTemp

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.27

Fuentes de amenaza

• System admin, DBA, Administrador de Aplicaciones• Credenciales robadas, uso malicioso, errores

Cuentas de Administracion

• SQL Injection•Bypass de aplicacionesAplicaciones

•Acceso a datos de produccion en entornos no seguros•Acceso a datos en produccion para resolución de problemasTest & Dev

• Acceso directo OS y Red• Backups perdidos/robadosOperaciones

Los ataques pueden venir de cualquier parte

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.28

OPERADOR

DATA CENTER

PARTNERS

CONTRACTORS

EMPLEADOS

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.29

3

ÁREAS

DE FOCO

• Pérdida, acceso inapropiado aDATOS CRÍTICOS DE NEGOCIO

• CONTROL DE ACCESO en operación y administración

• COMPLIANCE . Normativas de protección de datos

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.30

Seguridad en la Nube: control más difícil

1990 1995 2000 2005 2008

BAJO

MEDIO-BAJO

ALTO

MEDIO-ALTO

CONTROLALTO BAJO

RIE

SG

O

Enterprise

Cloud Privada In House

Cloud Privada Hosted

Cloud Pública

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.31

6

PROBLEMAS

PRINCIPALES

• Pérdida, acceso inapropiado aDATOS CRÍTICOS DE NEGOCIO

• CONTROL DE ACCESO en operación y administración

• COMPLIANCE . Normativas de protección de datos

• Convivencia con OTROS CLIENTES

• Legislacion ACCESO INFORMACIÓN

• Borrado de INFORMACIÓN

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.32

Seguridad Oracle para Bases de Datos

Monitorización de Actividdad

Firewall SQL

Auditoría y Reporting

DETECCIÓN

“Redaction” y Enmascaramiento

Control de Usuarios Privilegiados

Cifrado

PREVENCIÓN ADMINISTRACIÓN

Descubrimiento de Datos Sensibles

Gestión de la Configuración

Analisis de Privilegios

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.33

09.00 Registro y bienvenida

09.30 Gestione los riesgos, prevenga las amenazas y descubra las oportunidades Jose Manuel Rodríguez, Security Business Development Manager, Oracle

10:00 Seguridad en bases de datos Juan Carlos Díaz, Principal Sales Consultant, Oracle

10.45 Gestión y protección de usuarios con privilegiados Juan Carlos Díaz, Principal Sales Consultant, Oracle

11.00 Descanso

11:30 Control de acceso y movilidad David Rodríguez-Barbero, Security Presales Team Leader, Oracle

12:00 Protección de aplicaciones de negocio y servicios web David Rodríguez-Barbero, Security Presales Team Leader, Oracle

12:30 Gobierno de Identidades Juan Carlos Díaz, Principal Sales Consultant, Oracle

13:00 Servicios avanzados de Directorio David Rodríguez-Barbero, Security Presales Team Leader, Oracle

13.15 Cierre y conclusiones

Agenda

Copyright © 2012, Oracle and/or its affiliates. All rights reserved.34

SECURITYINSIDEOUT

Copyright © 2012, Oracle and/or its affiliates. All rights reserved. Insert Information Protection Policy Classification from Slide 1134Copyright © 2012, Oracle and/or its affiliates. All rights reserved.34